1. SAML 2.0 기능

Step 1. SecurityScorecard에서 SP 정보 확인

•

Okta에서 어플리케이션을 생성할때 해당 값이 필요하니 복사해놓습니다.

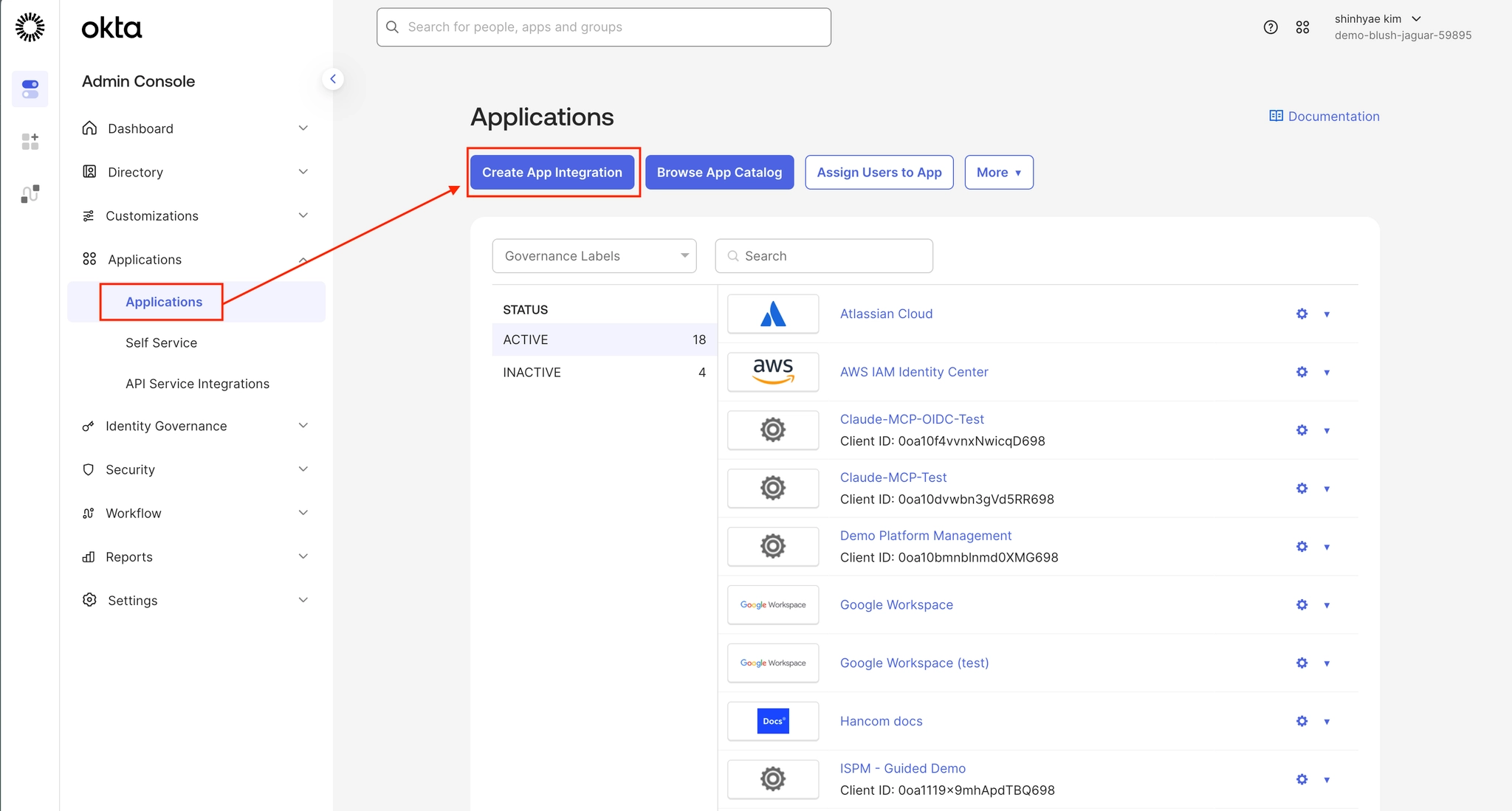

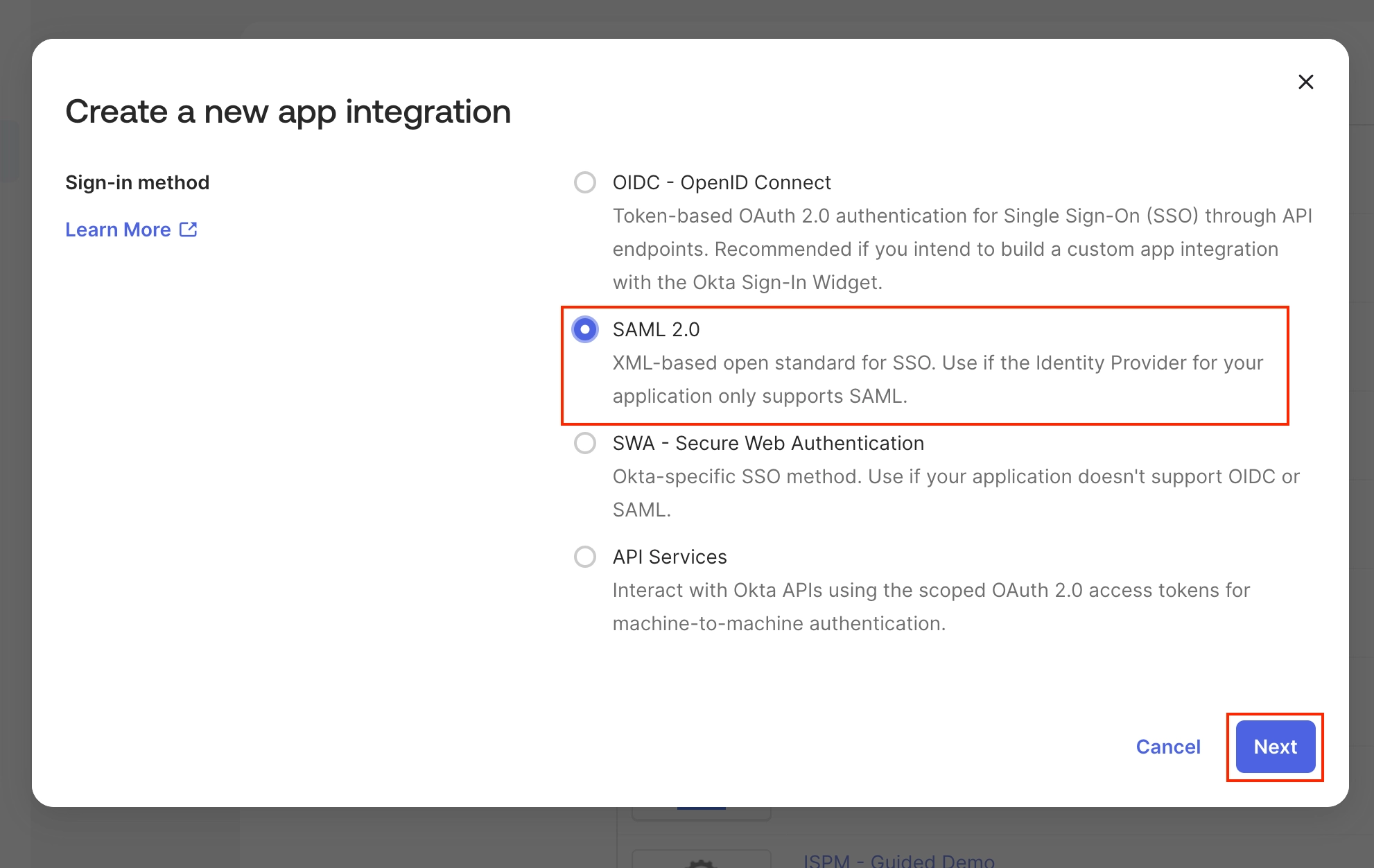

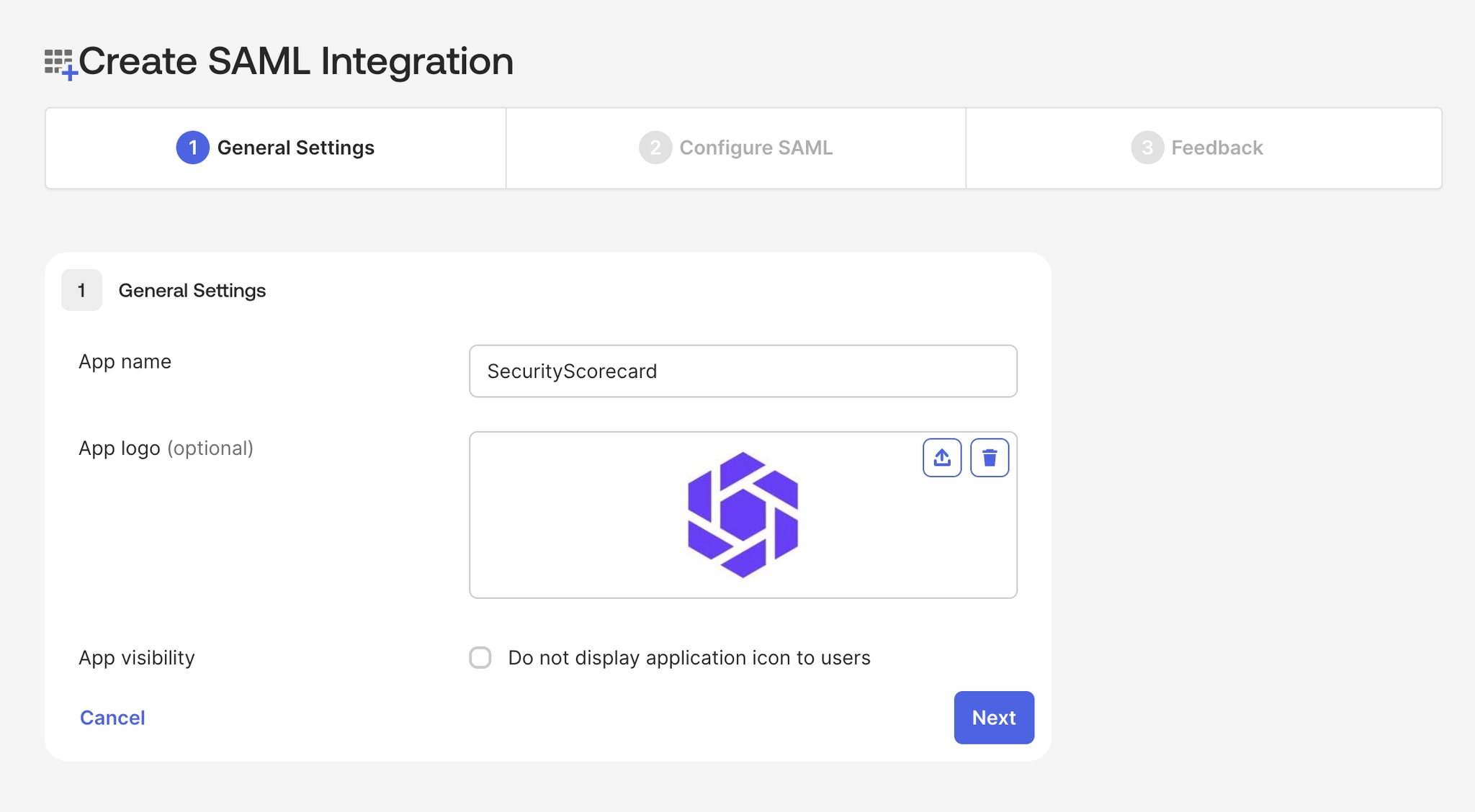

Step 2. Okta에서 SAML 2.0 앱 생성

경로: Application → Application → Create App Integration

•

App name: 사용자 데시보드에 보여질 앱 이름을 설정

•

App logo: SecurityScorecard의 로고를 넣으면 사용자 편의가 좋아집니다.

•

App visibility:

모든 설정을 기입한 후, “Next”를 클릭합니다.

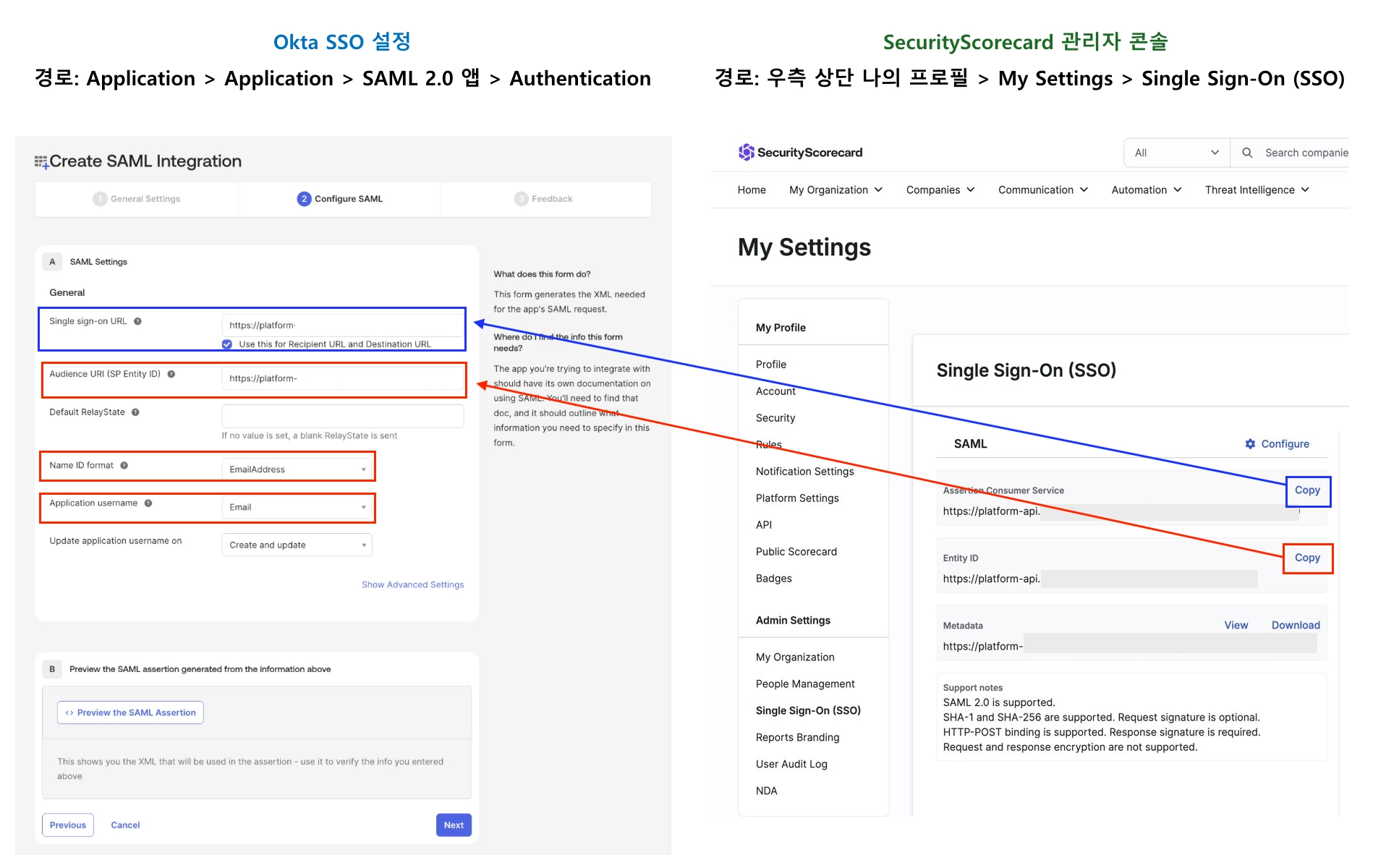

위에 복사해놨던 값을 아래 항목에 붙여넣습니다.

•

Single sign on URL

•

Audience URI

Name ID format 및 Application username을 Email로 선택하는 이유는

SecurityScorecard에서 사용자를 이메일로 식별하기 때문입니다.

•

Name ID format: EmailAddress

•

Application username: Email

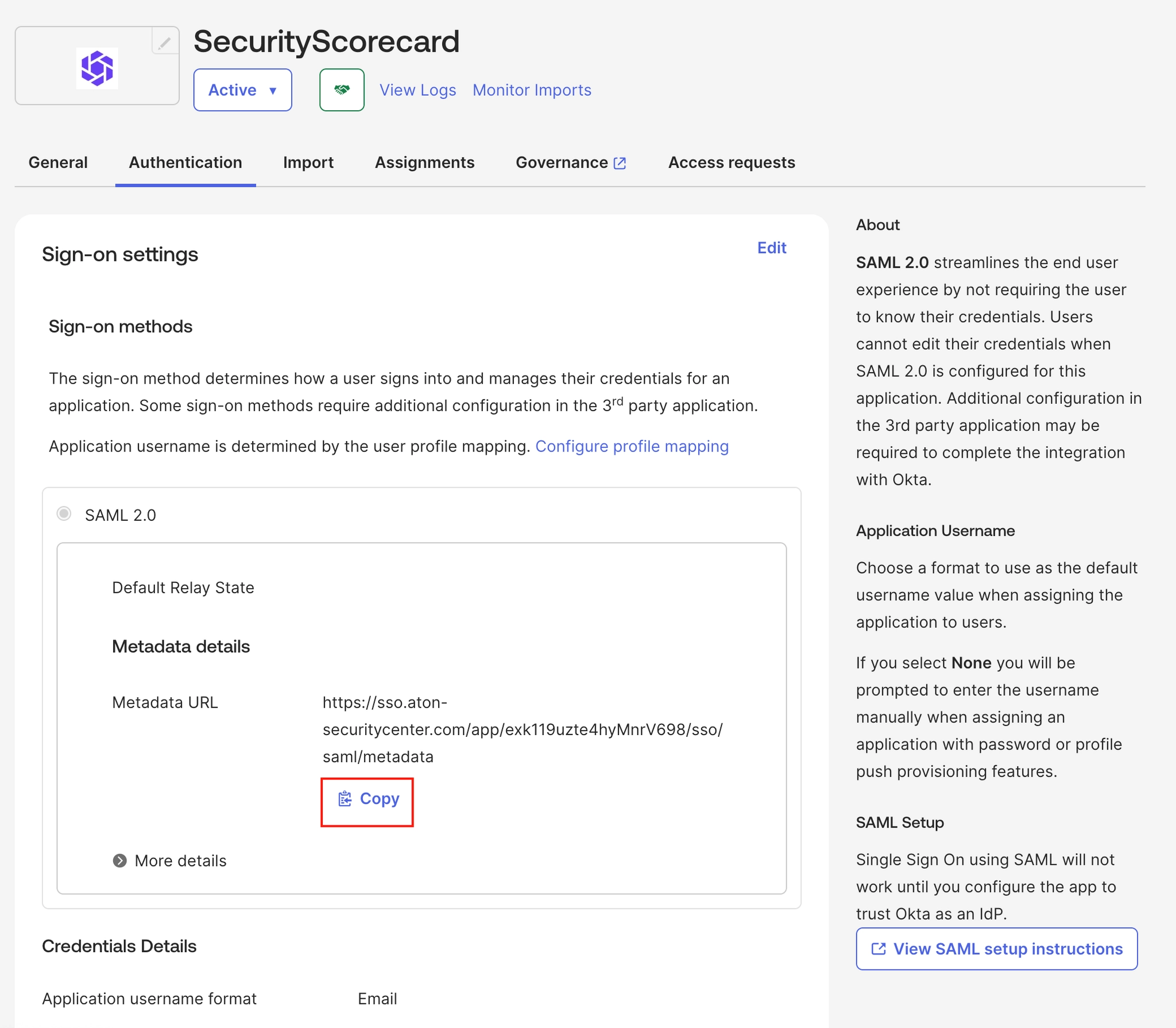

Step 3. Okta에서 IdP Metadata 다운로드

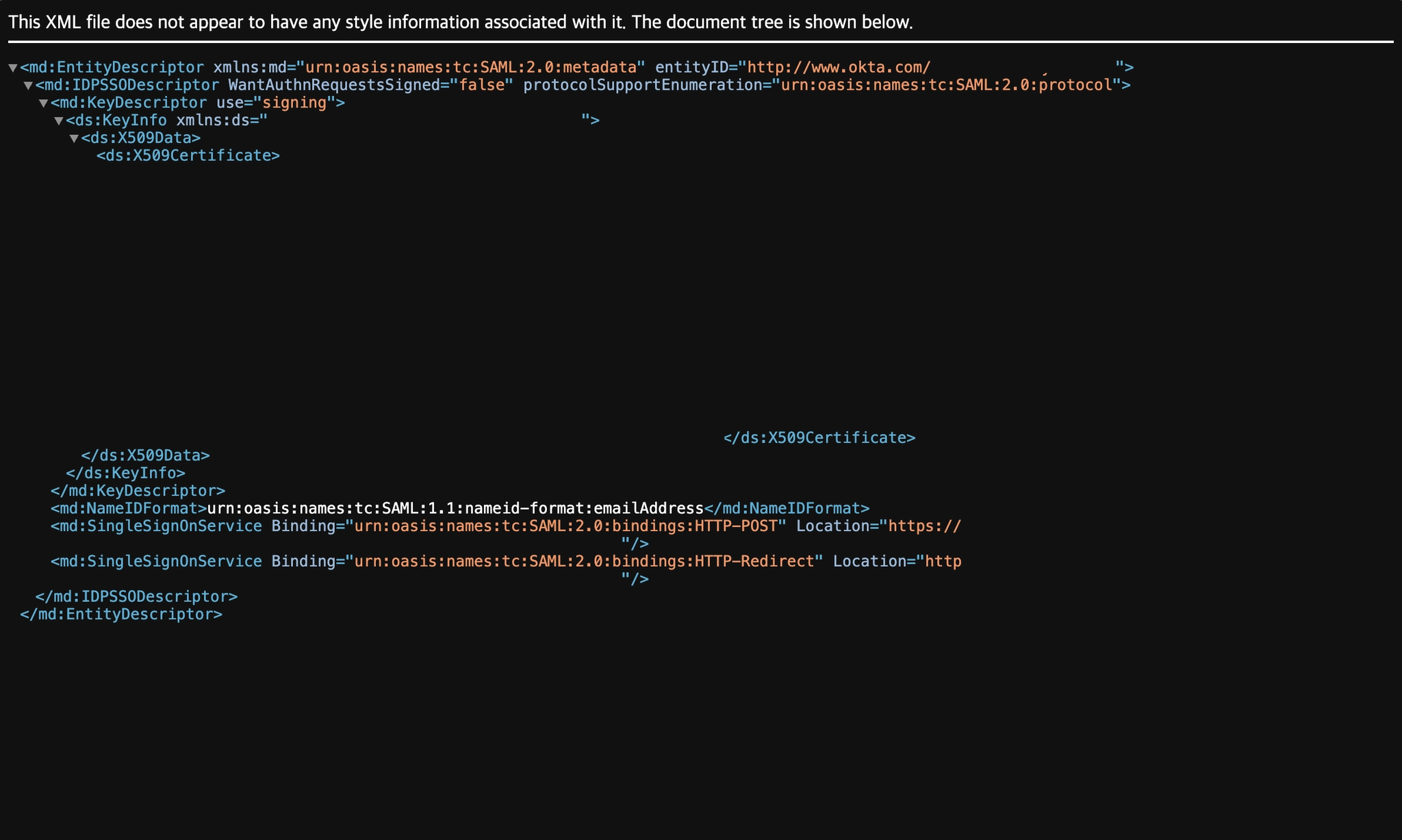

복사한 메타데이터 URL을 XML 파일로 만듭니다.

해당 파일에는 IdP SSO, Issuer URI, 서명 인증서가 모두 포함되있습니다.

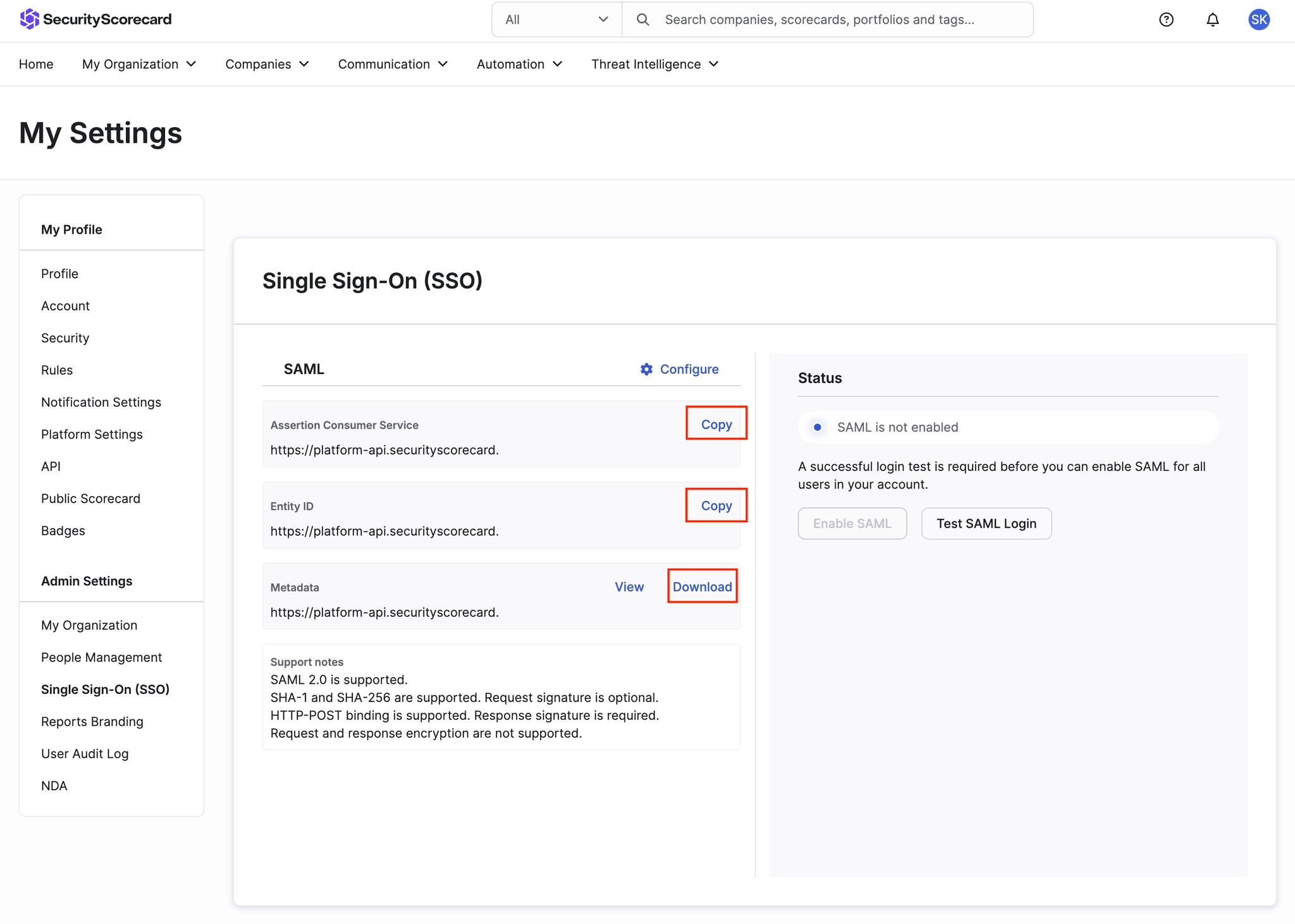

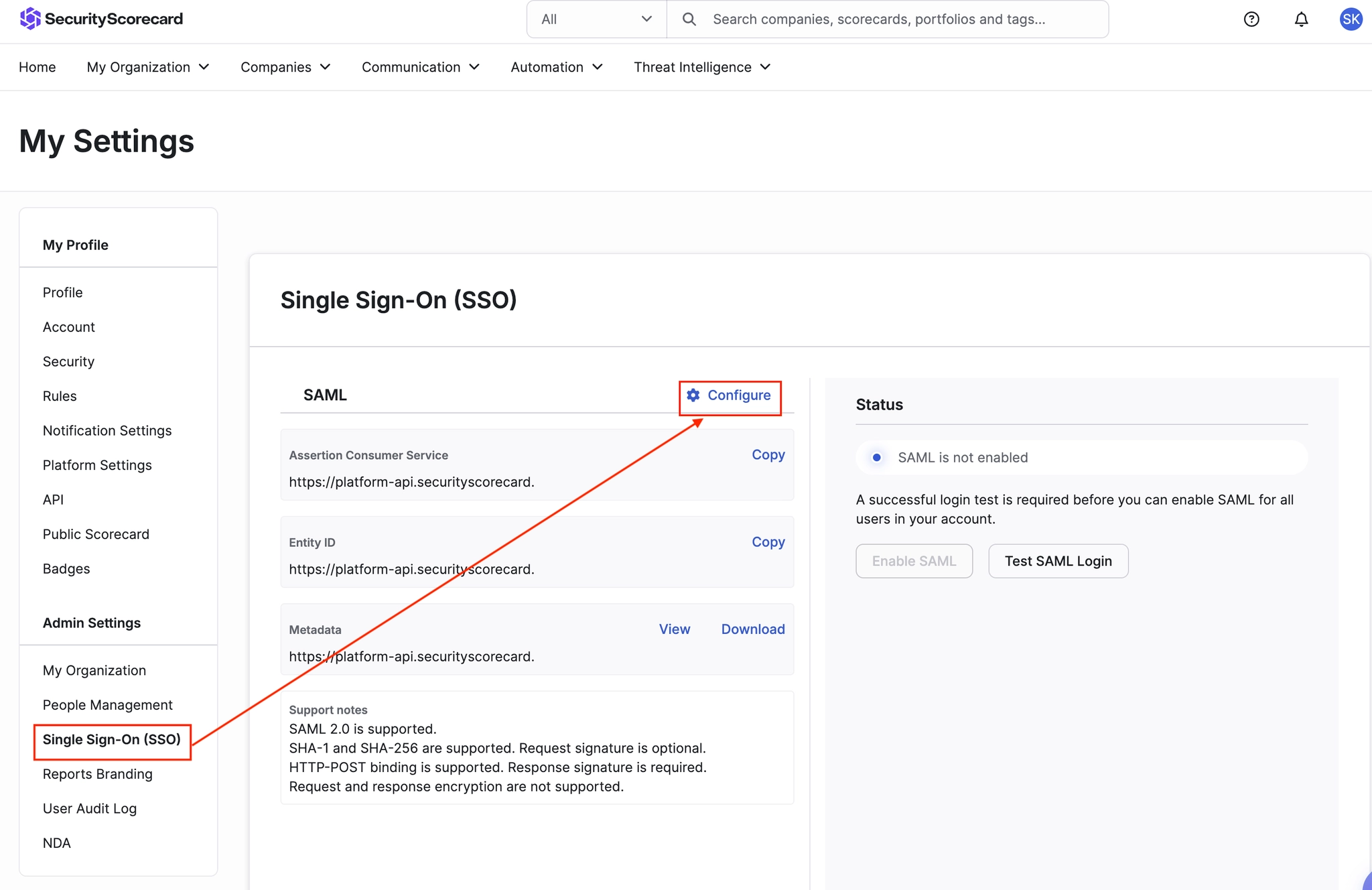

Step 4. Security Scorecard에서 SAML 설정 마무리

경로: 우측 상단 프로필 → My Settings → Single Sign-On(SSO) → Configure

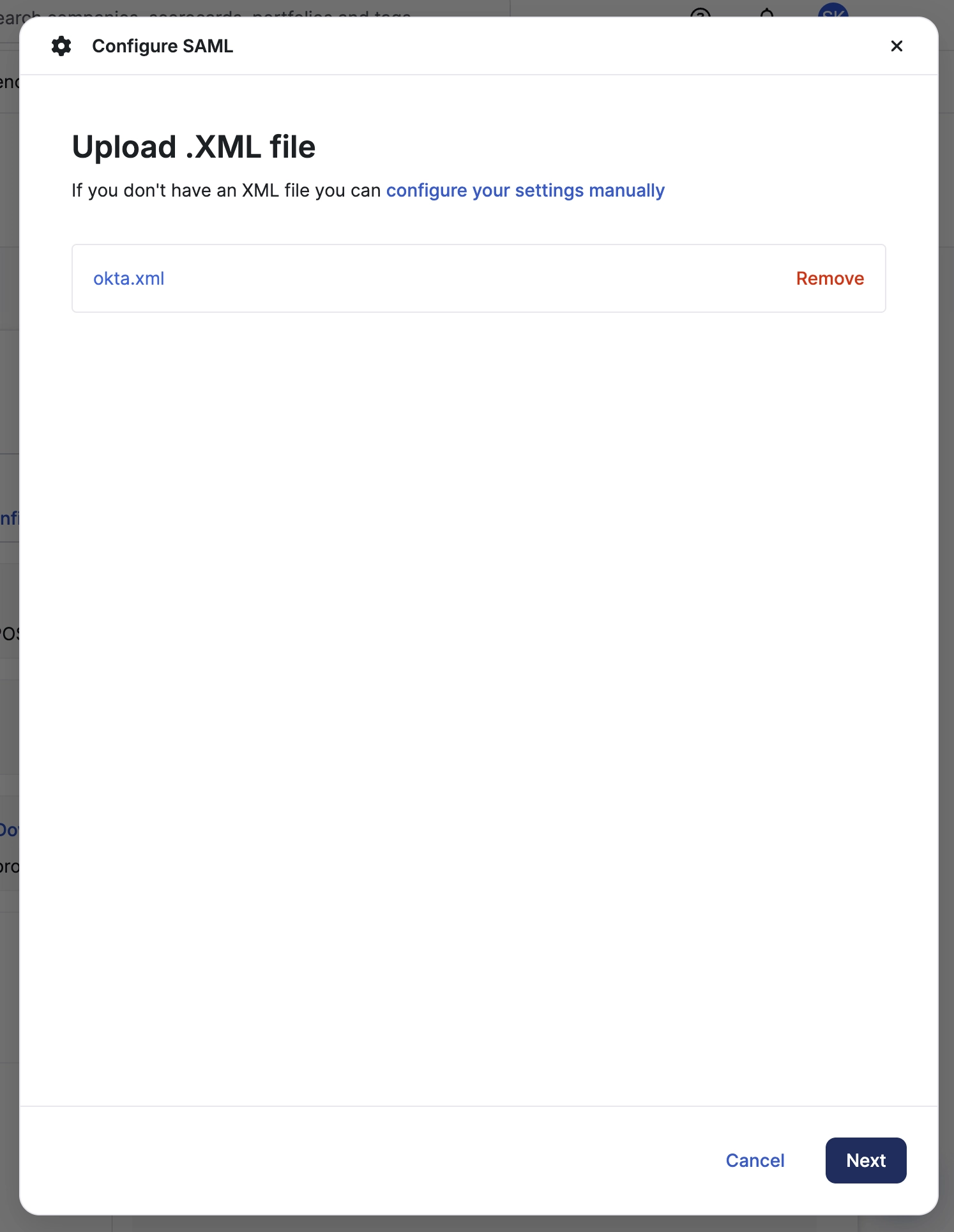

•

Okta에서 저장해뒀던 XML 파일을 업로드하고 “Next” 버튼을 클릭합니다.

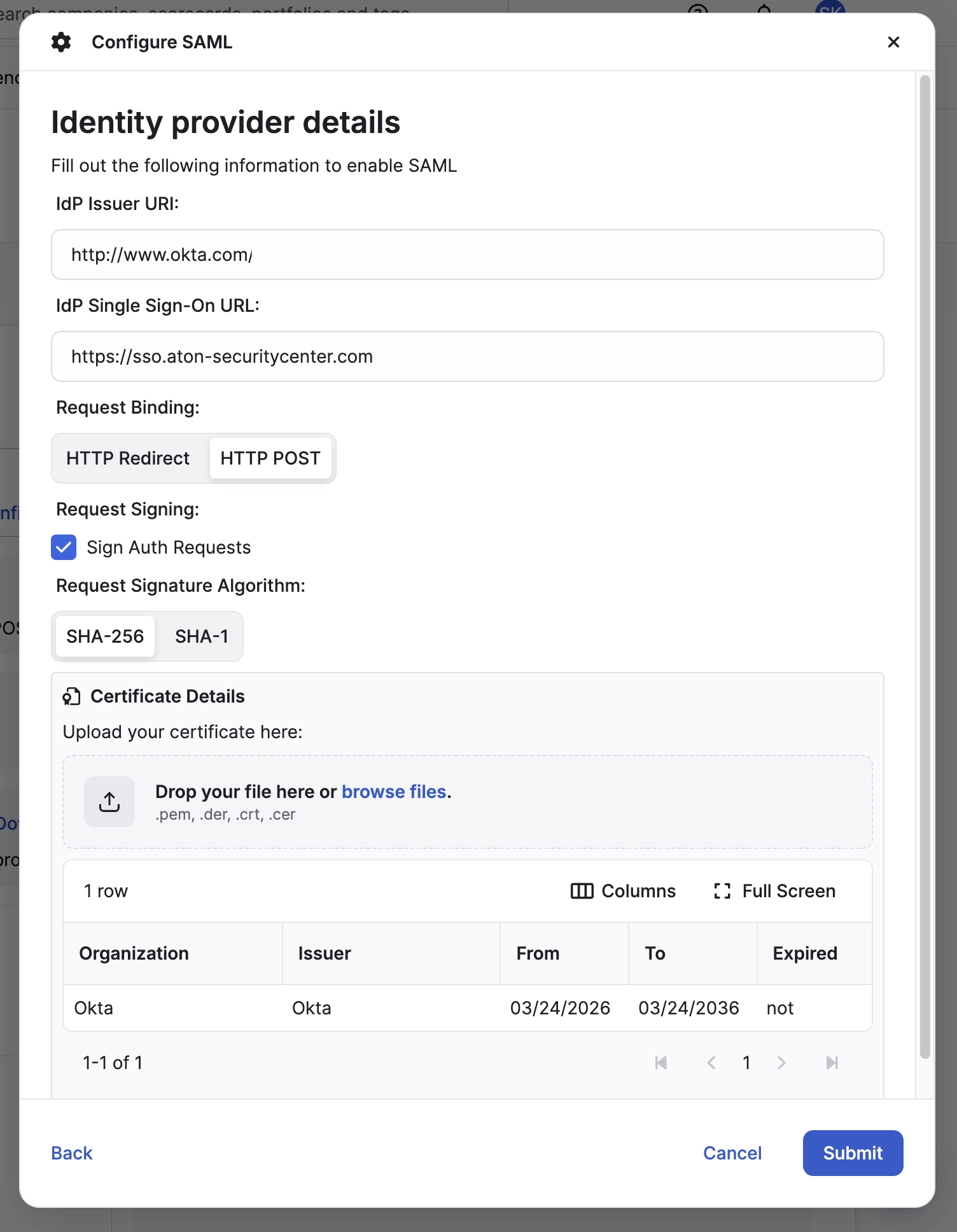

•

업로드하면 XML 파일을 업로드하면 아래 설정값이 자동으로 입력됩니다.

•

모든 정보가 입력됐다면 “Submit”을 클릭합니다.

•

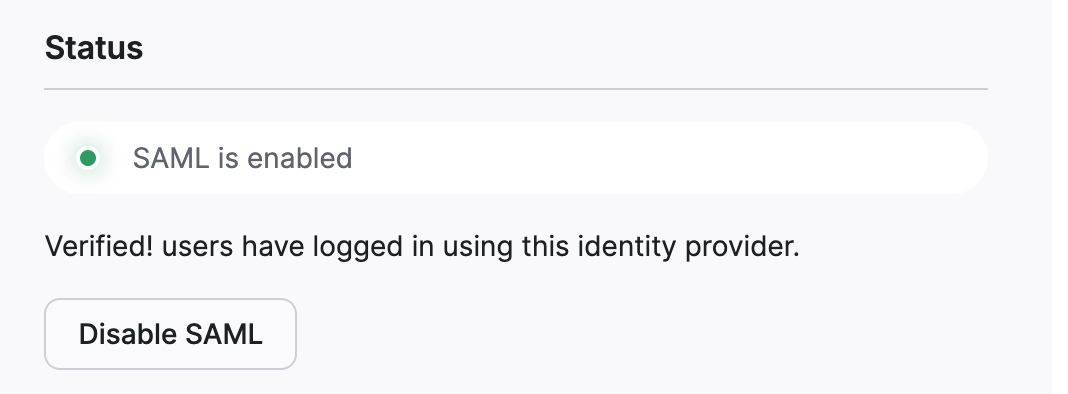

“Test SAML login”을 클릭한 후, 테스트가 문제 없이 완료됐다면

“SAML is enabled”라는 문구가 표시됩니다.

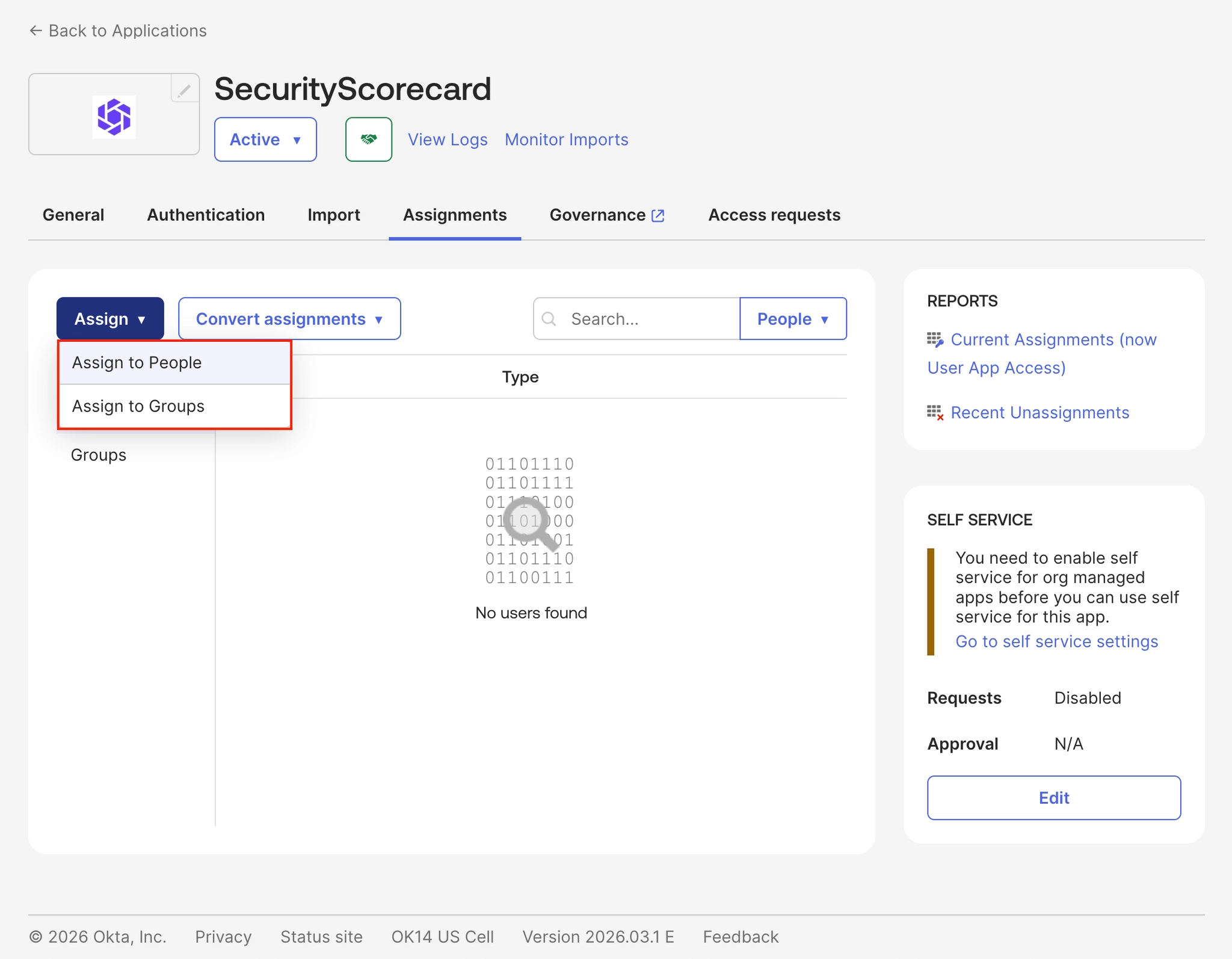

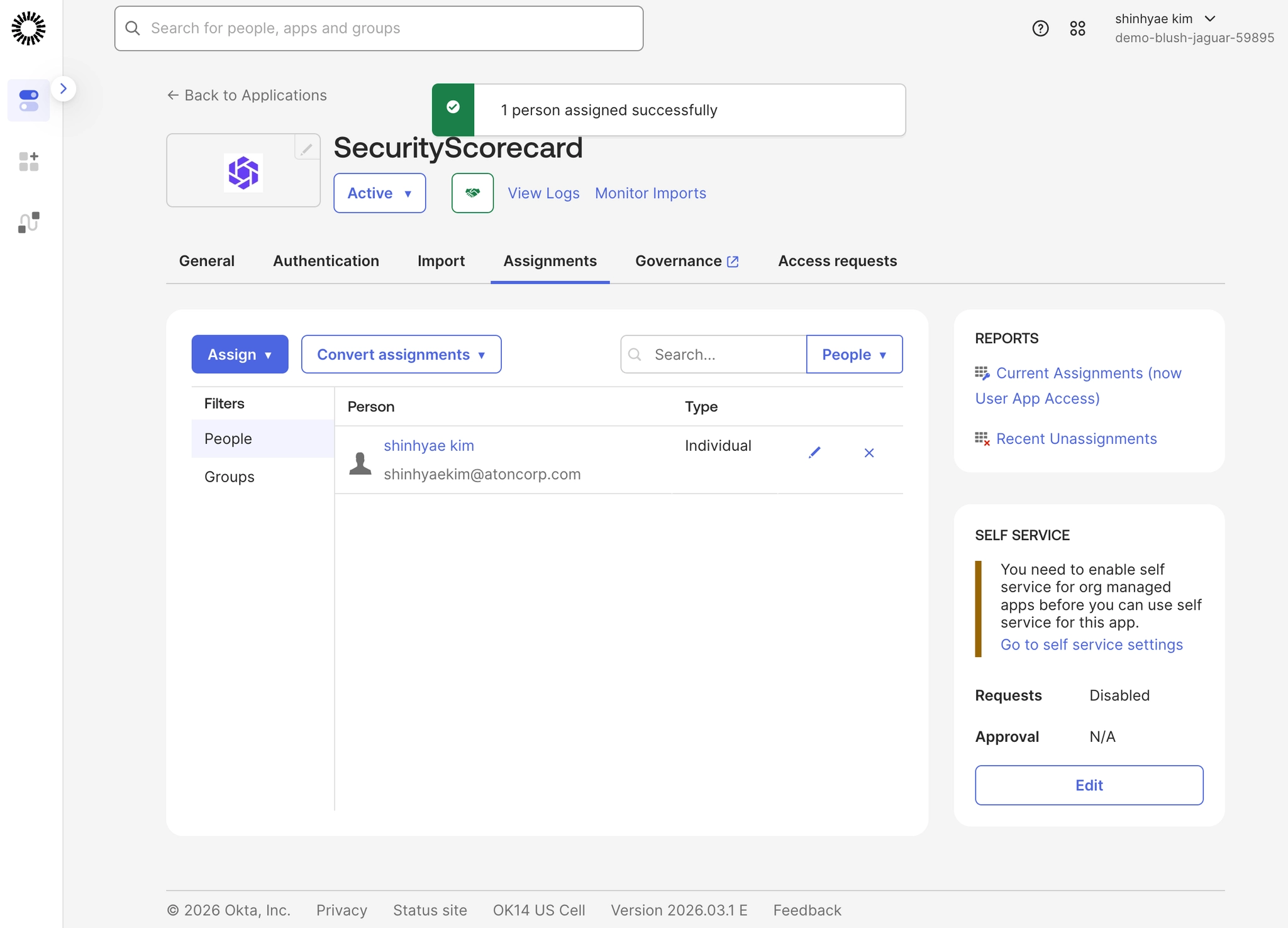

Step 5. Okta 사용자에게 앱 할당

경로: Application → Application → Security scorecard 앱 → Assignments → Assign to People or Groups

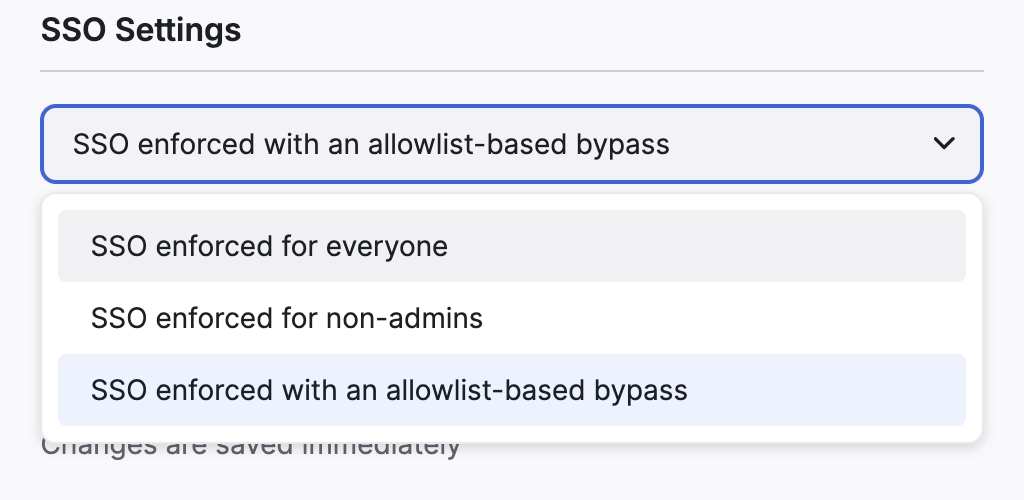

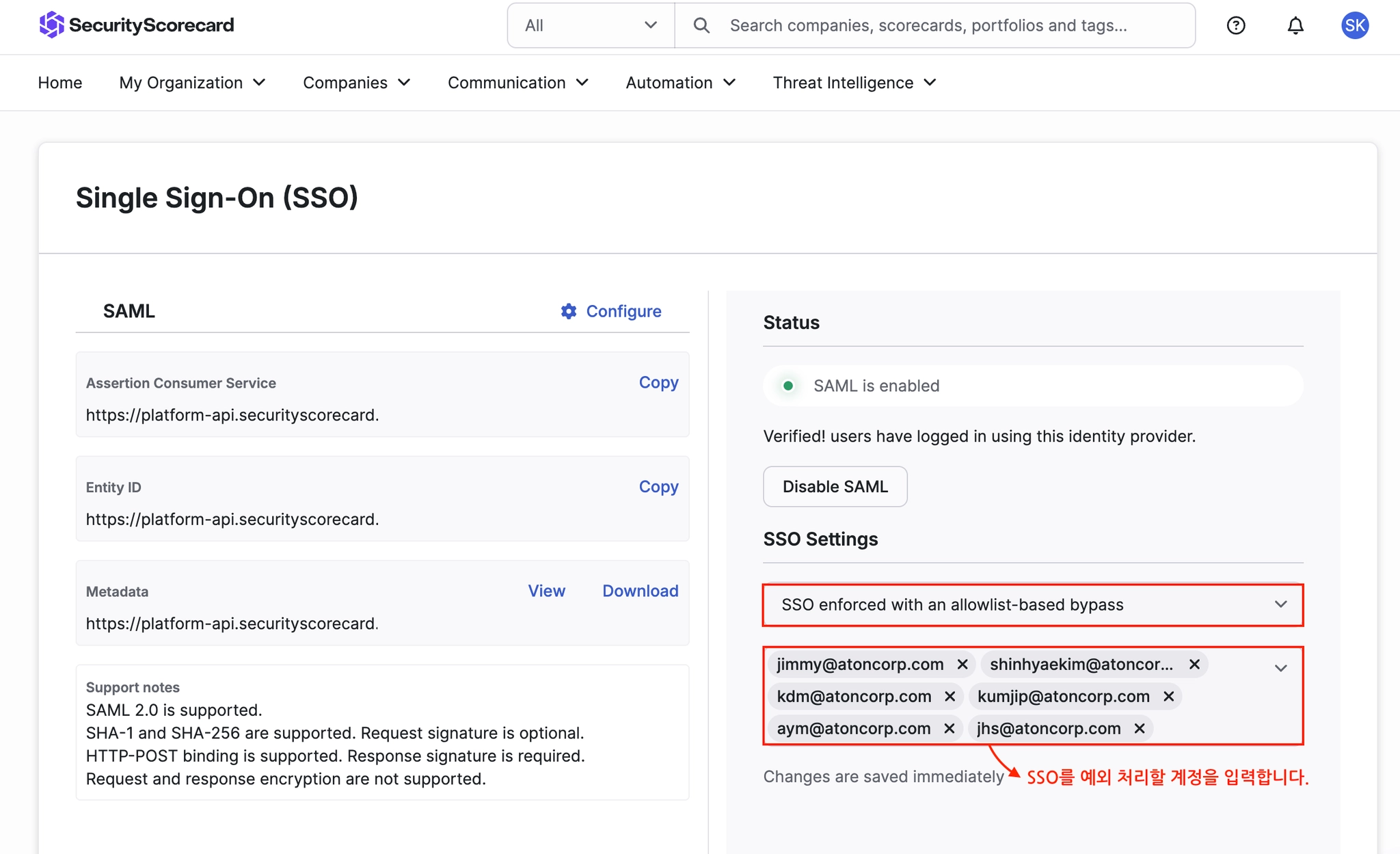

Step 6. SSO 예외 처리

경로: 우측 상단 프로필 → My Settings → Single Sign-On(SSO) → SSO Settings

•

SSO enforced for everyone: 모든 사용자에 대해 SSO 로그인만 허용 (SSO 필수 적용)

•

SSO enforced for non-admin: 관리자를 제외한 모든 사용자에 대해 SSO 로그인만 허용

•

SSO enforced with an allowlist-based bypass: 기본적으로 전 사용자 SSO 적용, 단 지정된 사용자(Allowlist)는 SSO 우회 허용

.png&blockId=32d52dd4-453d-802e-b3fa-efaa07ced8a3)