•

사용자가 Okta에 로그인한 이후 세션이 얼마나 유지되는지와 추가 인증(MFA) 요구 조건을 정의하는 정책

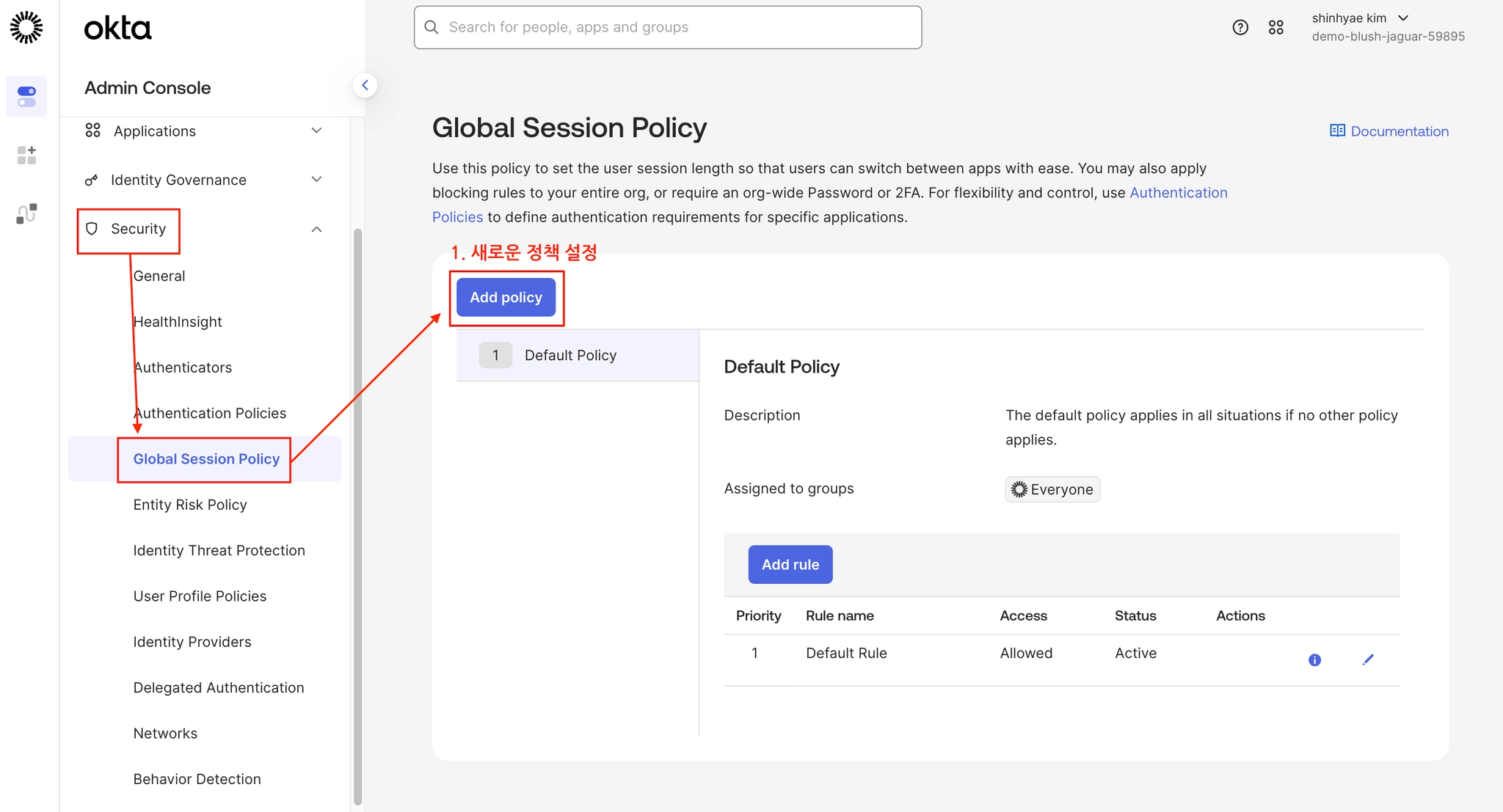

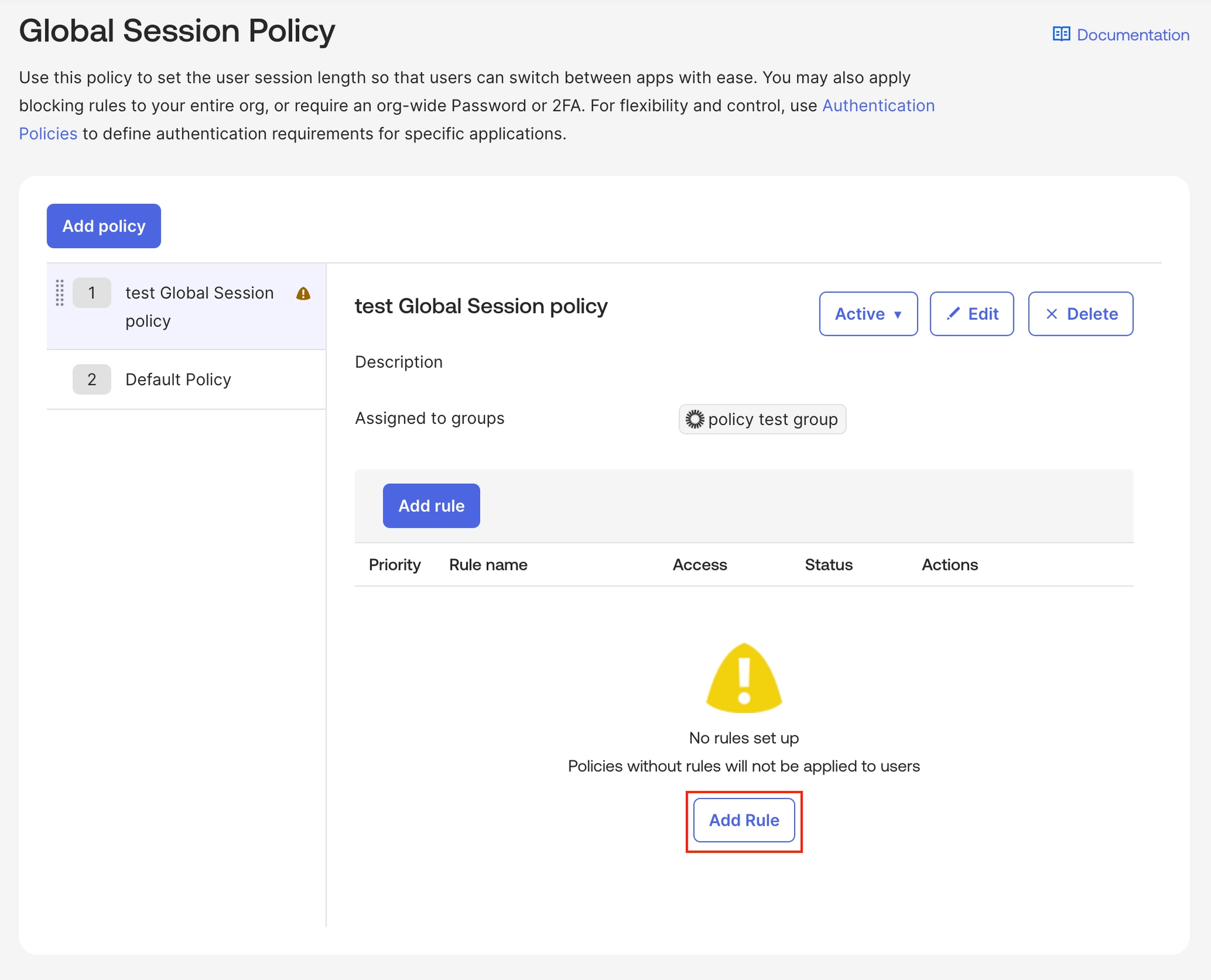

1. 글로벌 세션 정책 생성

경로: Security → Global Session Policy → Add policy

•

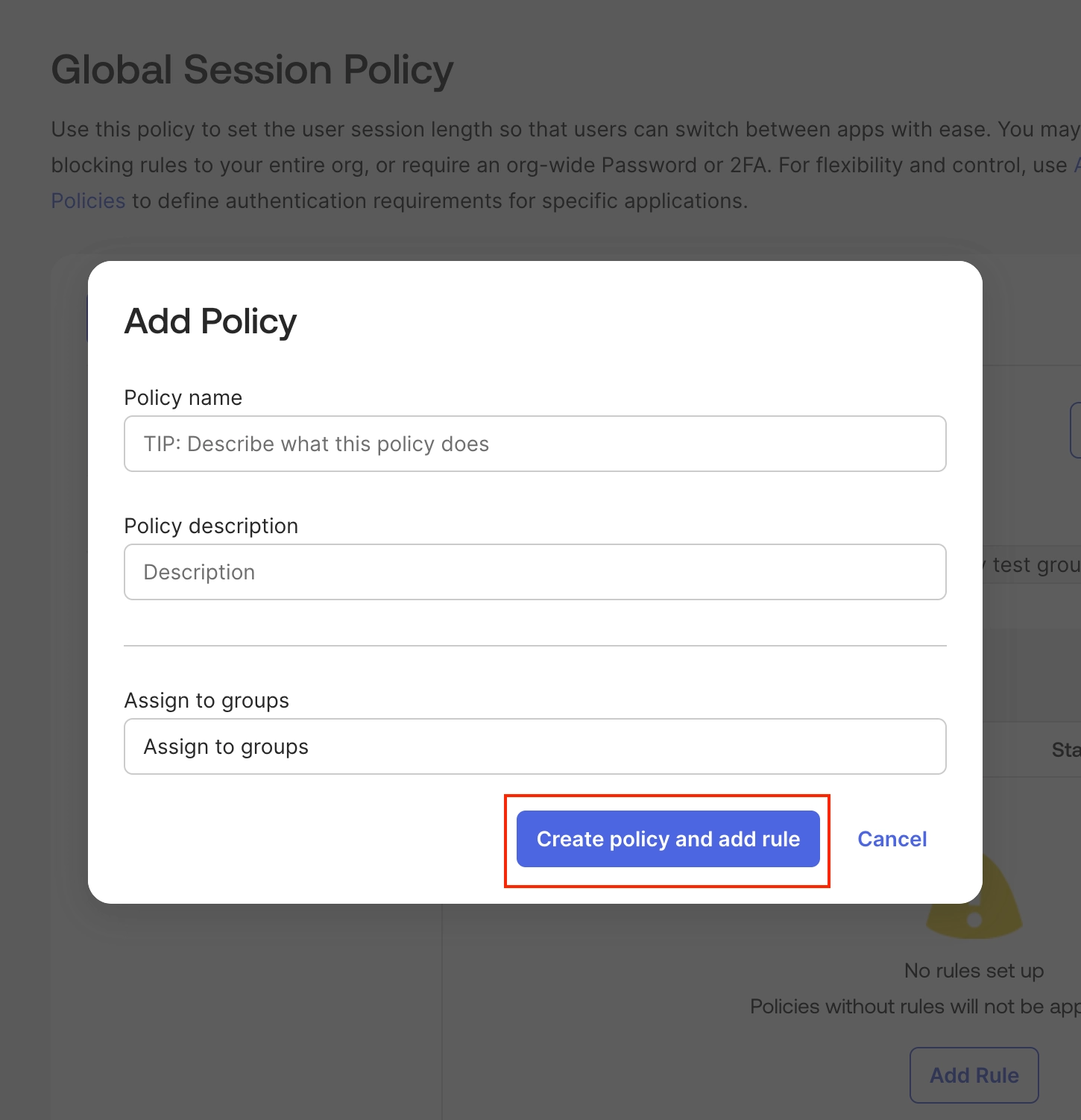

Policy name: 정책 이름

•

Policy description: 정책에 대한 설명

•

Assign to groups: 어떤 그룹에게 할당할 것인지 설정

•

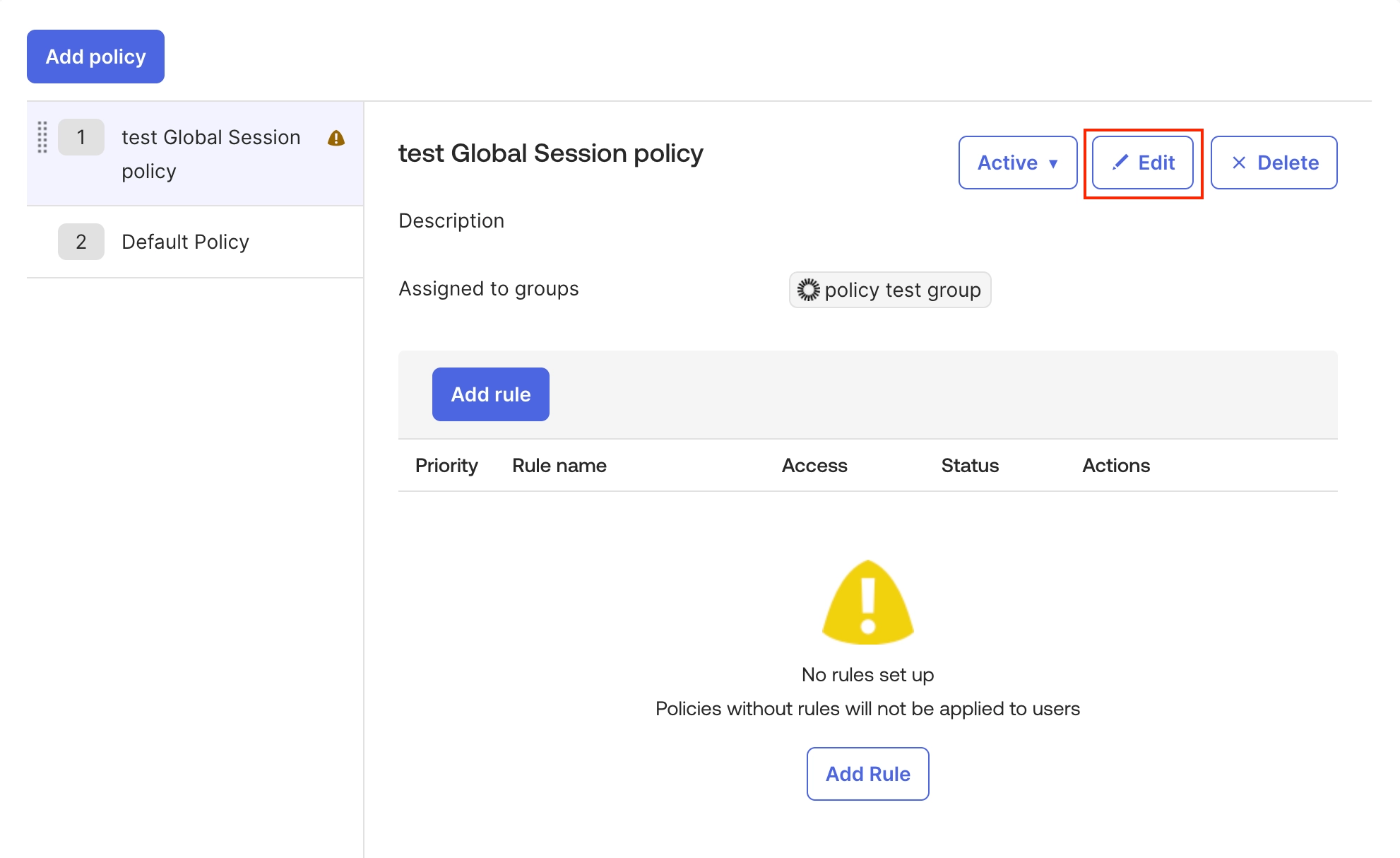

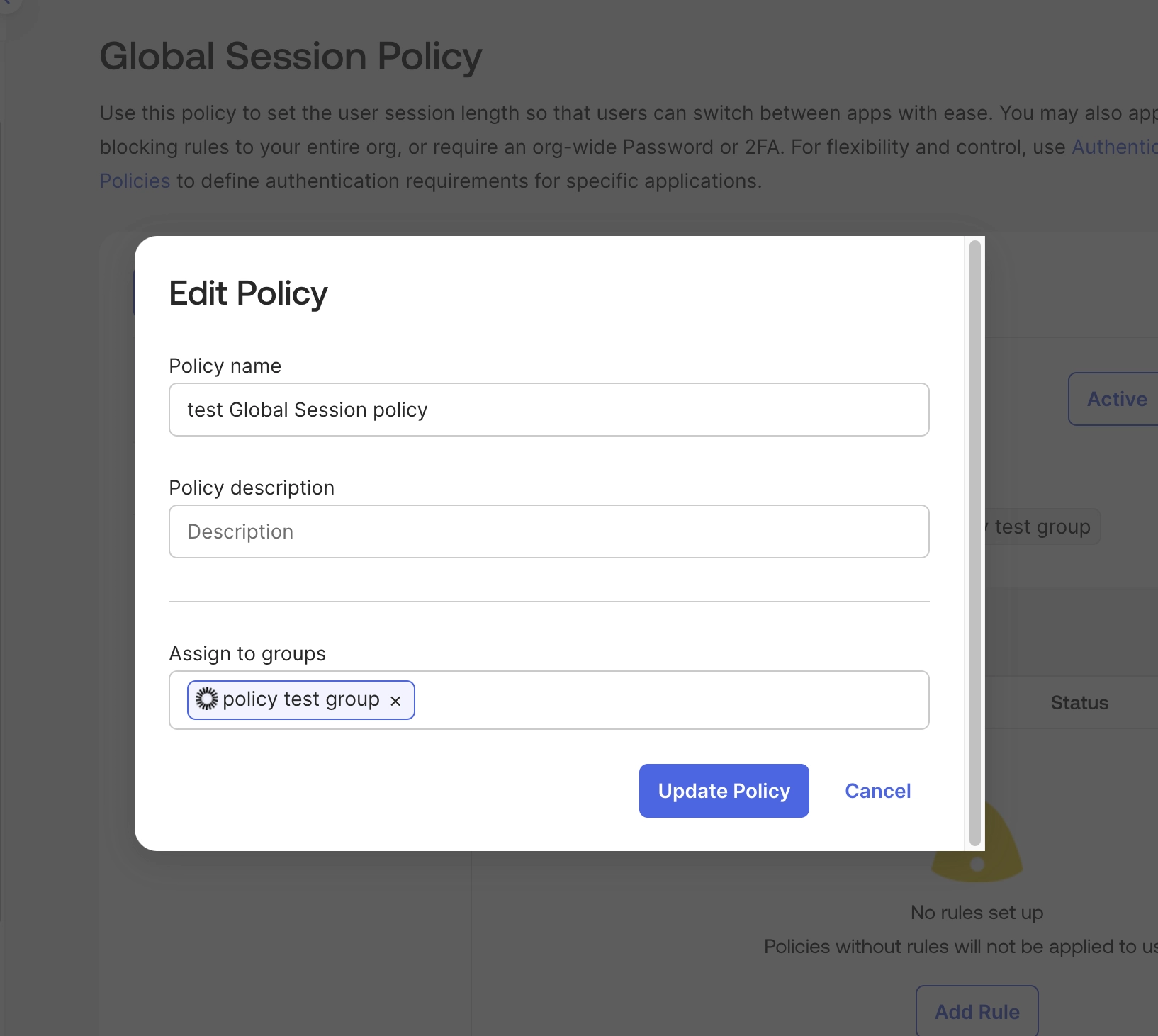

생성한 정책을 수정할 경우, “Edit” 버튼 클릭하고 내용 수정 후 “Update Policy”를 클릭합니다.

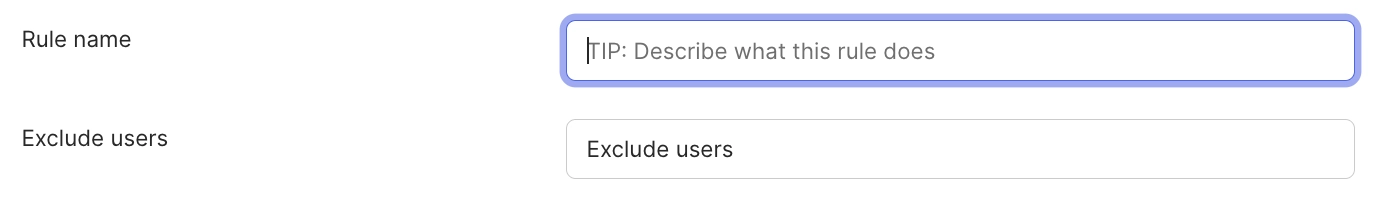

2. 글로벌 세션 정책 규칙 생성

•

Rule name: 생성한 규칙의 이름 설정

•

Exclude users: 해당 규칙에서 제외할 그룹 내 개별 사용자를 지정

•

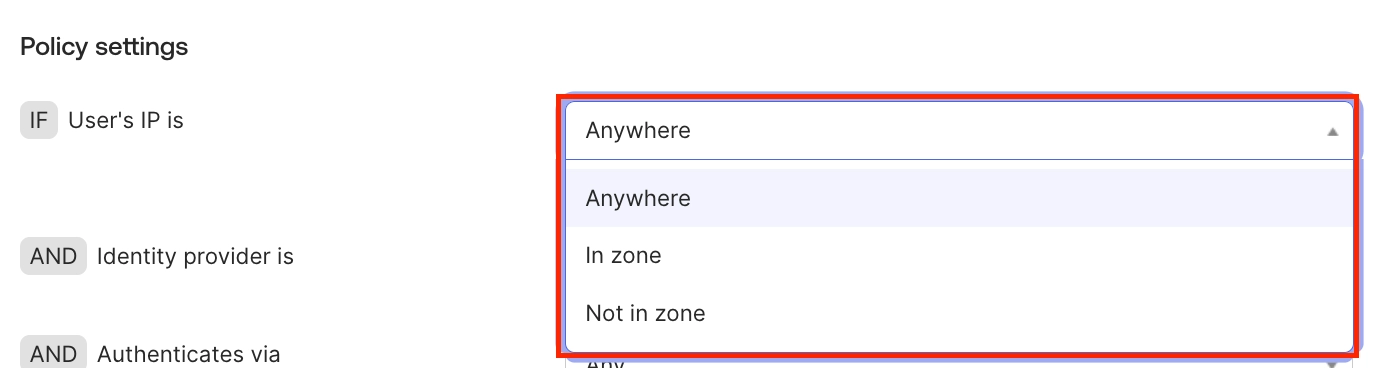

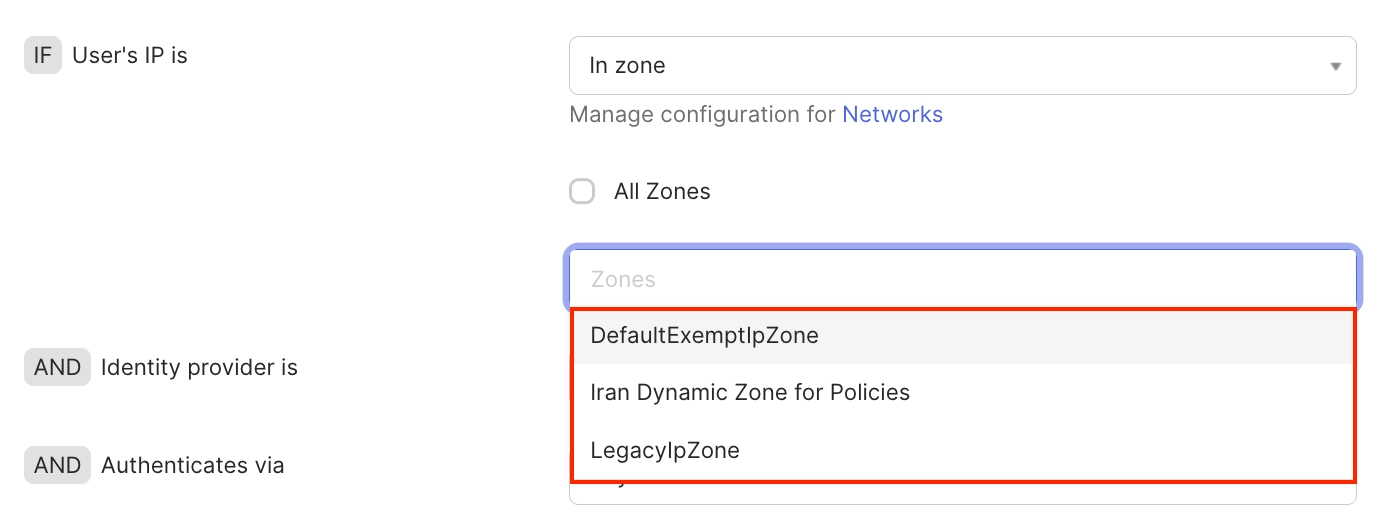

User’s IP is: Anywhere, In zone, Not in zone 중 어떤 경우에 인증을 표시할지 지정

In zone, Not in zone을 선택한 경우, Network에서 지정한 zone(DefultExmptlpZone, Iran Dynamic Zone for Policies, LegacyIpZone)이 나오며 원하는 동적 IP 주소 zone이 필요하면 Network에서 zone 생성이 필요합니다. 네트워크 zone 생성이 필요한 경우 해당 글을 클릭하세요.

•

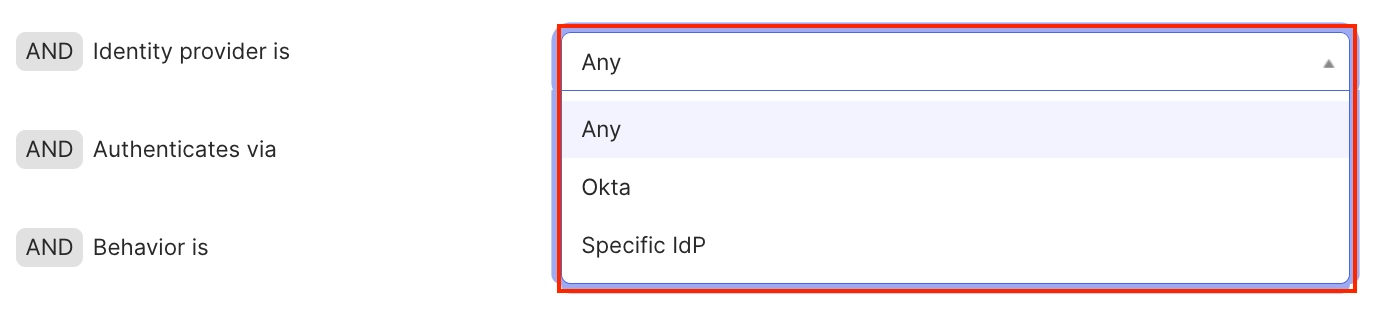

Identity provider is(Early access): 3가지 옵션 중 선택된 IdP를 통해서 로그인

◦

Any

◦

Okta

◦

Specific IdP(특정 IdP를 Okta에 연동해야 사용할 수 있습니다.)

•

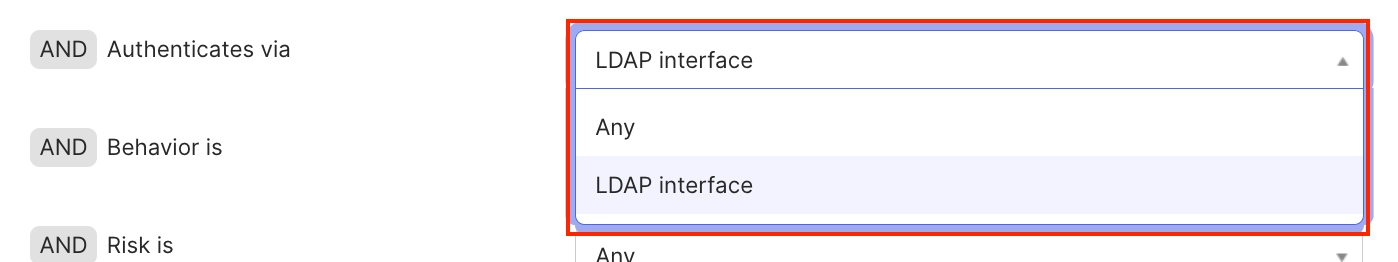

Authenticates via: 필요한 인증 방법을 지정

◦

Any: 모든 인증 수단 사용

◦

LDAP interface: 인증에 LDAP을 사용

•

•

•

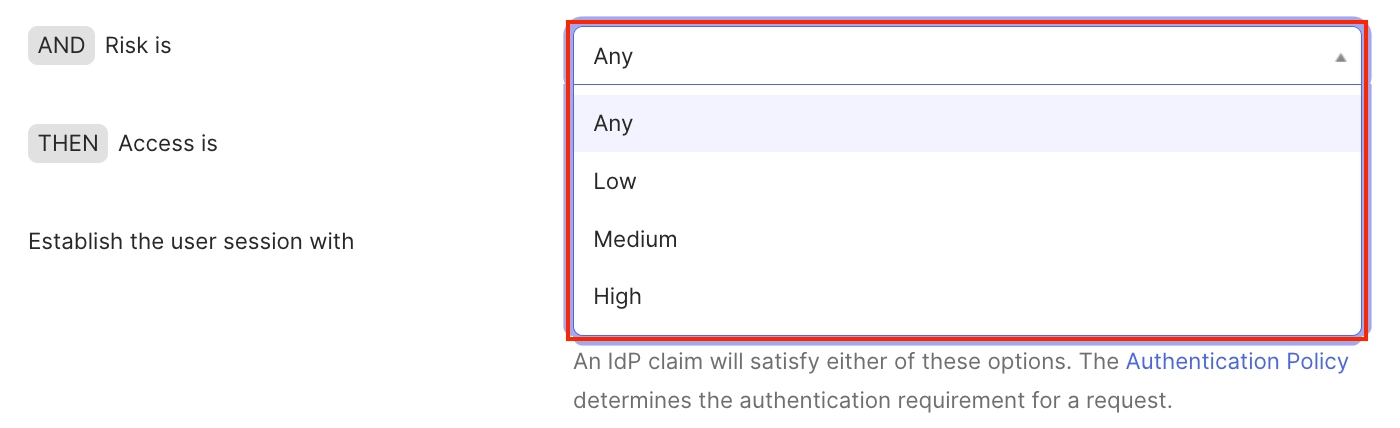

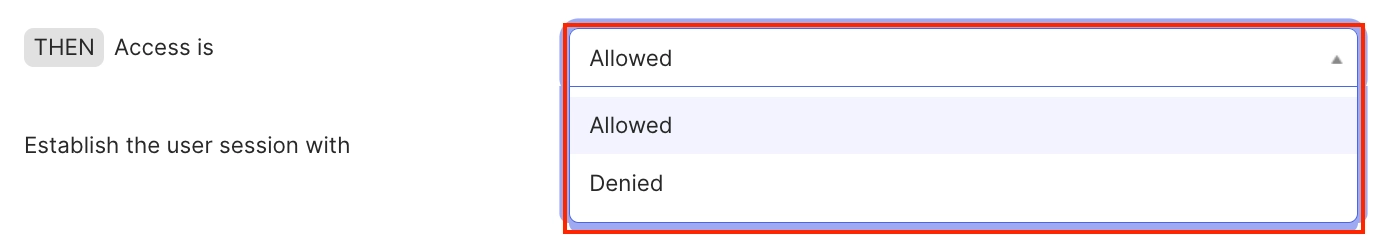

Access is: 이 규칙이 접근을 허용할지 거부할지 조건을 설정하는 옵션

•

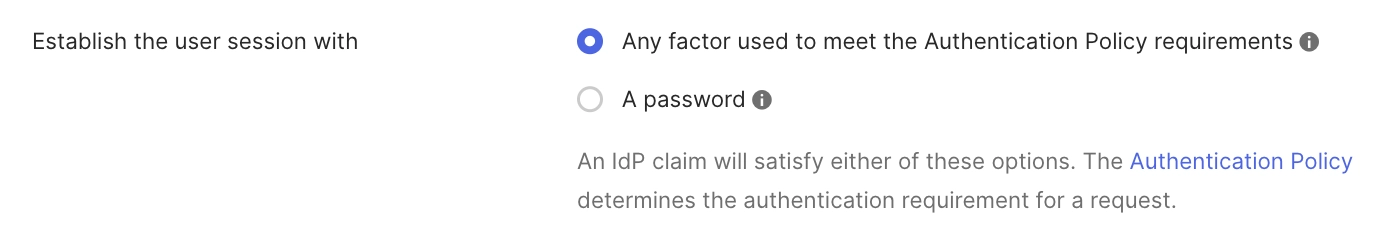

Establish the user session with: 사용자 세션을 설정하는 옵션

◦

Any factor user to meet the Authentication Policy requirements: 앱 로그인 정책에 포함된 인증수단을 사용자 세션에 설정하도록 요구

◦

A password: 사용자 세션을 설정하려면 비밀번호를 요구

•

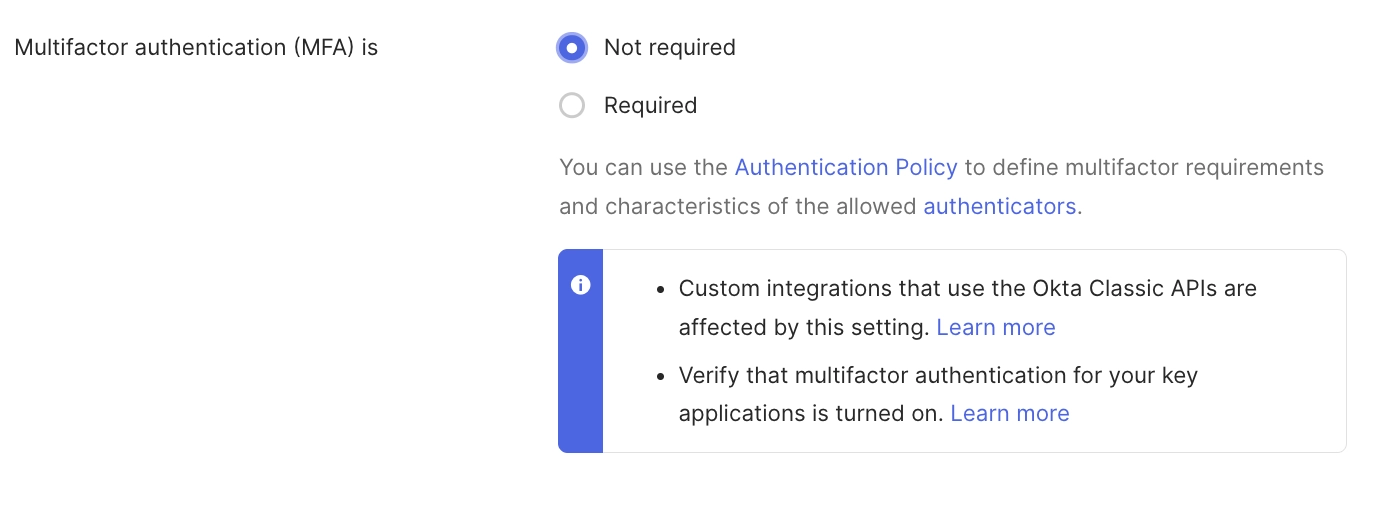

Multifactor authentication (MFA) is: 다중 인증 요소가 필요한지 설정

◦

Not required

◦

Required

•

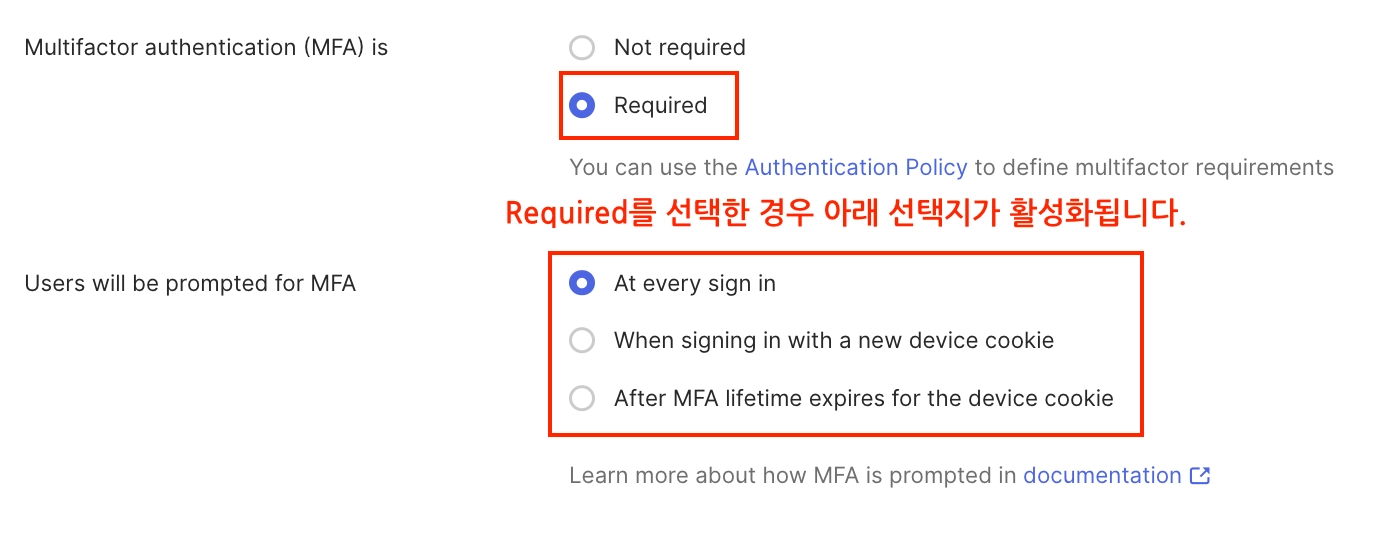

Users will be prompted for MFA: MFA를 “Required”로 선택한 경우 활성화됩니다.

◦

At every sign in: 사용자는 Okta에 로그인할 때마다 MFA를 받아야합니다.이 옵션은 위험도가 높은 로그인 이벤트를 감지하는 동작 조건과 함께 사용하기 적합합니다.

◦

When signing in with a new device cookie: 사용자가 새 기기로 로그인하거나 기존 기기에서 쿠키가 삭제된 경우 MFA를 요청합니다. 사용자가 동일한 기기에서 로그인하는 것처럼 보이면 MFA를 우회할 수 있으므로 위험도가 낮은 사용 사례에만 이 옵션을 선택하세요. behavior와 함께 사용하는 것을 권장하지 않습니다.

◦

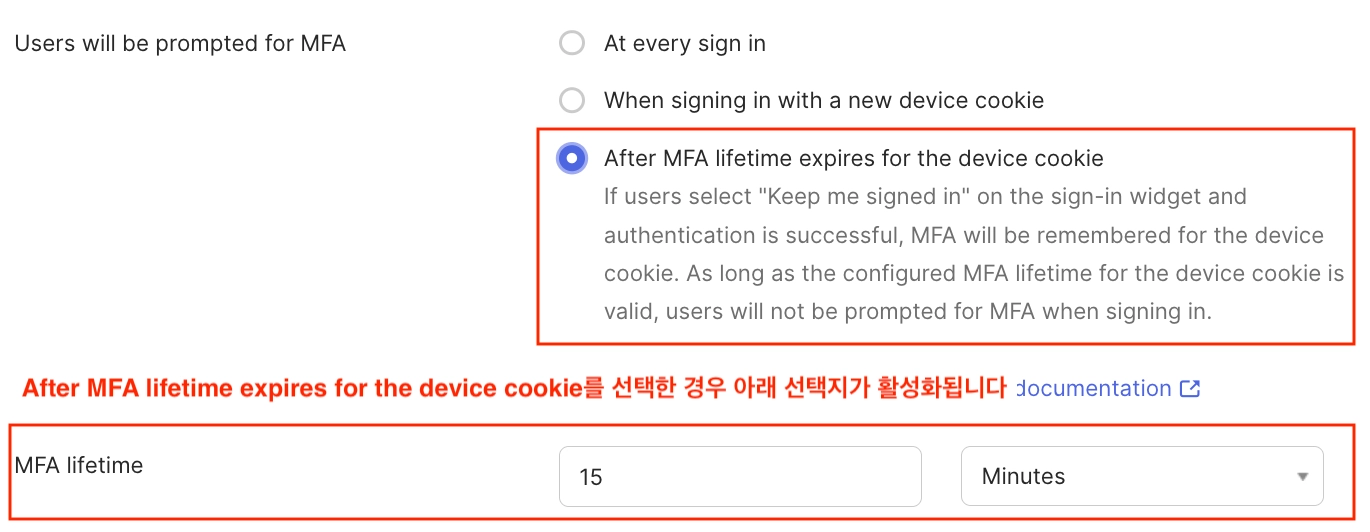

After MFA lifetime expires for the device cookie: MFA 유효기간이 만료된 후 사용자가 로그인하려고 하면 MFA 인증을 요청합니다.

•

MFA lifetime: “After MFA lifetime expires for the device cookie”을 선택한 경우 활성화합니다.

◦

MFA 유효 시간을 분, 시, 일(Minutes, Hours, Days)로 선택 가능합니다.

•

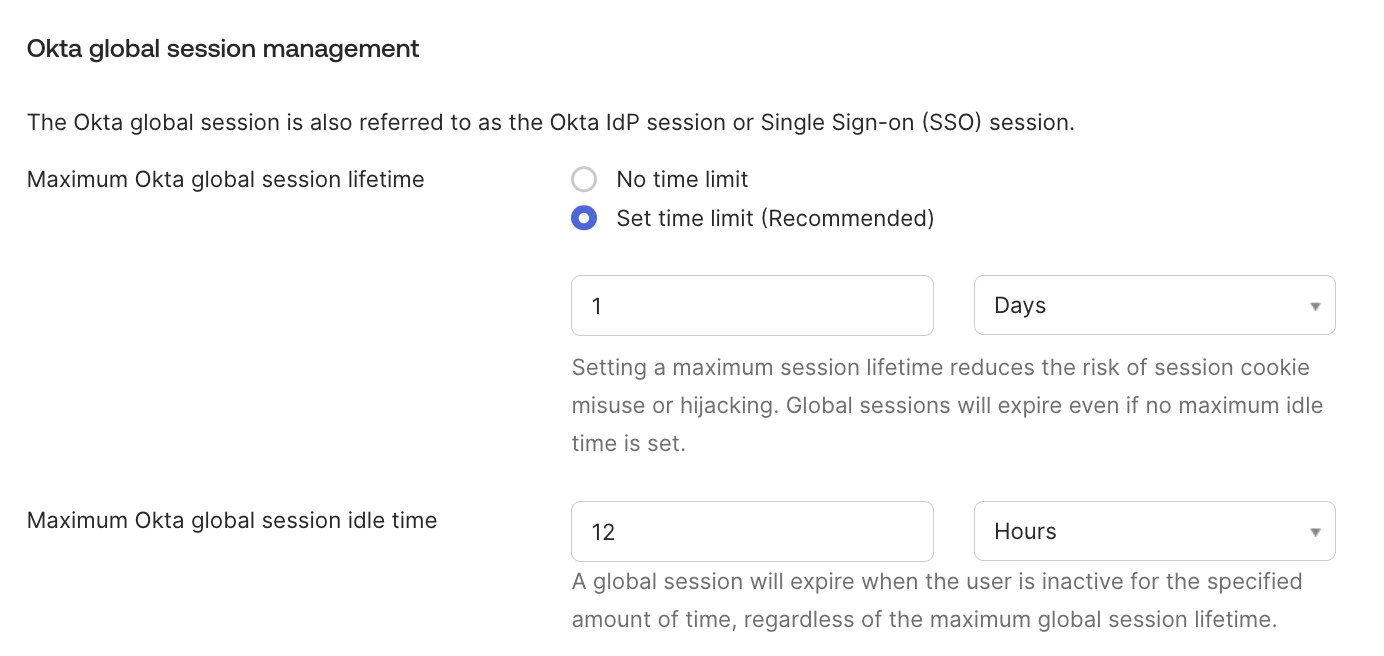

Maximum Okta global session lifetime: Okta 세션 지속 시간을 구성

◦

No time limit: 이 옵션을 선택하면 Okta 세션에 시간 제한이 적용되지 않지만, 사용자가 일정 시간 동안 사용하지 않으면 세션이 만료됩니다.

◦

Set time limit(Recommended): Okta 세션 유지 시간에 시간 제한을 설정

•

Maximum Okta global session idle time: Okta 세션 최대 수명과 관계 없이 사용자가 정해진 idle time동안 Okta를 사용하지 않는다면 세션이 만료됩니다.

•

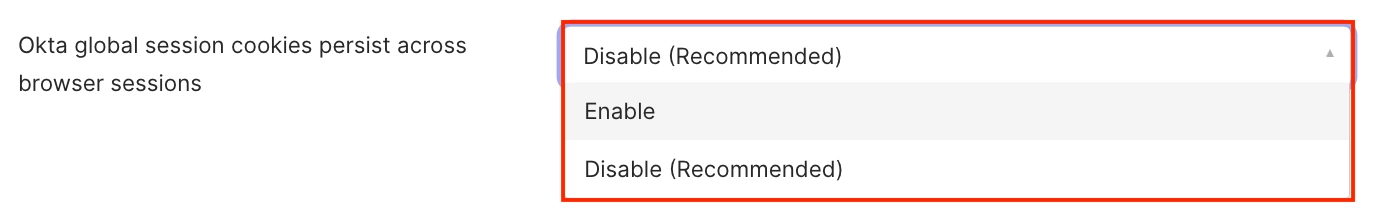

Okta global session cookie persist across browser sessions: 해당 옵션은 OktausePersistentCookie API 에서 해당 옵션을 설정한 경우에 나타납니다. 일부 브라우저 설정은 쿠키 수명에 영향을 미치고 이 설정을 무시할 수 있습니다.

◦

Enable: 사용자가 브라우저를 다시 열었을 때 세션이 활성화된 상태라면 다시 로그인하라는 메시지가 표시되지 않습니다. 그리고 해당 기능을 사용하려면 로그인 위젯에서 “로그인 상태 유지”를 선택해야 합니다.

◦

Disable(Recommanded): 브라우저 세션 간에 세션 쿠키가 유지되지 않도록 합니다.

2.1 영구 쿠키

•

글로벌 세션 정책 영구 쿠키는 사용자가

브라우저를 껐다가 다시 열러도 로그인 상태를 유지해주는 기능입니다.

2.1.1 어떻게 동작하나요?

•

OktausePersistentCookie API 에서 옵션을 설정하면 사용 가능합니다.

•

이 설정이 활성화되면:

◦

브라우저를 종료해도 로그인 세션이 유지됩니다.

◦

단, 로그아웃을 하지 않은 경우에만 유지됩니다.

•

로그인 상태는 전역 세션 정책(Global Session Policy)에서 설정한 시간까지 유지됩니다.

2.1.2 주의사항

•

영구 쿠키는 무제한으로 유지되는 것이 아니라

•

보안상 이유로

2.2 글로벌 세션 정책 규칙에 대한 참고 사항

2.2.1 핵심 개념

•

글로벌 세션 정책 = 로그인 유지 시간

→ 사용자의 로그인 세션이 얼마나 오래 유지되는지를 결정합니다.

•

앱 로그인 정책 = 재인증 요구 빈도

→ 특정 앱에 접근할 때 얼마나 자주 다시 인증해야 하는지를 결정합니다.

2.2.2 주의사항

•

위치(IP)만으로 접근을 차단하는 정책은 권장되지 않습니다.

→ IP는 동적이고 지리적 위치는 보장되지 않습니다.

•

사용자의 세션은 글로벌 세션 정책에 따라 만료됩니다.

→ '로그인 상태 유지' 옵션을 선택했더라도 다시 로그인해야 합니다.

2.2.3 LDAP 사용 시 유의사항

•

LDAP 인증을 사용하면서 MFA를 설정한 경우:

◦

단순 로그인 설정과 관계없이 항상 MFA 정보가 포함된 인증이 필요할 수 있습니다.

•

즉, 일부 세션/로그인 옵션이 LDAP 환경에서는 적용되지 않을 수 있습니다.

2.2.4 설정 관련 참고

아래 항목들은 기본 정책(Default Policy)의 기본 규칙에서만 설정 가능합니다.

•

사용자 세션 설정 (Session 설정)

•

다중 요소 인증(MFA) 여부

•

MFA 요구 방식 (언제 MFA를 요구할지)

•

글로벌 세션 최대 유휴 시간 (Idle Timeout)