Okta 문서

•

서버, 보안 키, 서비스 계정 등 중요 자산에 대한 접근을 보호

•

누가, 언제, 어떤 권한으로, 어떤 시스템에 접근했는지 통합 관리

•

최소 권한 원칙에 따라 필요한 시점에만 권한을 부여하고 상시 권한을 제거

•

공유 계정과 특권 계정을 보호해 계정 오남용 위험을 줄임

•

SSH/RDP 접근 이력과 세션 기록을 통해 감사 및 규정 준수 요건 충족

•

주요 SaaS 앱의 페더레이션되지 않은 서비스 계정에도 상시 권한 없이 통제된 접근 적용

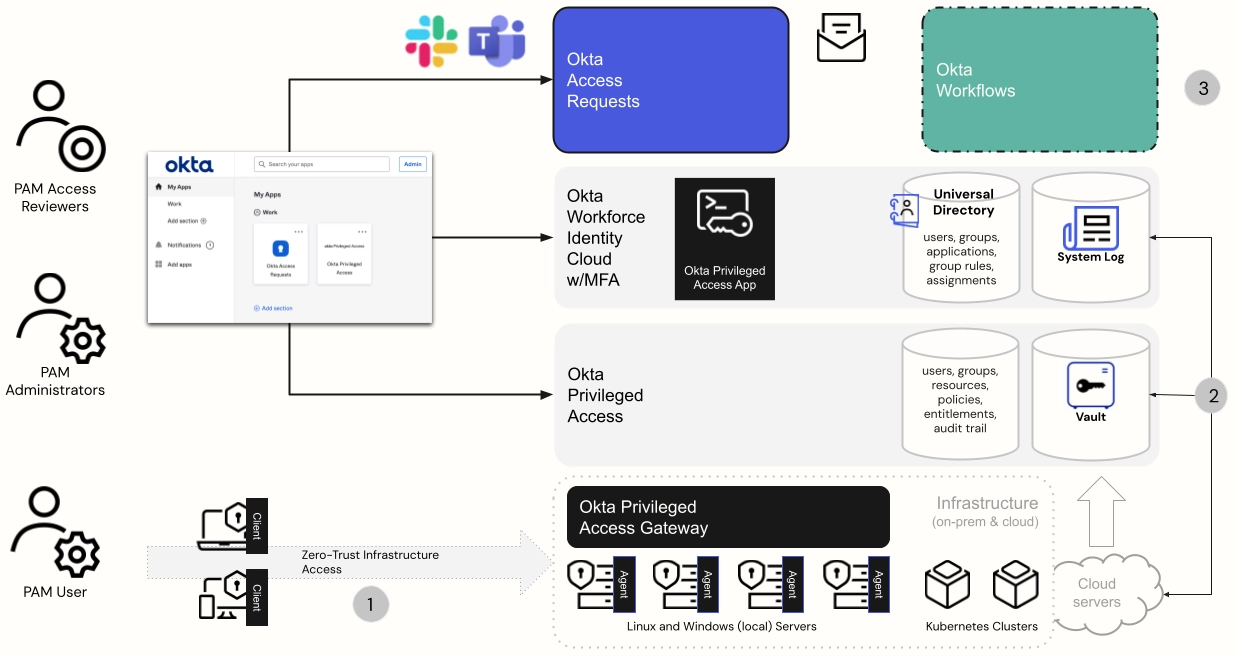

작동방식

1.

사용자는 Okta 권한 액세스 권한을 부여받으며 , 이를 사용하여 자신에게 할당된 권한 있는 리소스에 접근할 수 있습니다.

2.

Okta 권한 액세스 관리자는 다양한 권한 액세스 구성 요소를 설정, 설치 및 구성합니다.

a.

설치 가능한 Okta 권한 액세스 구성 요소는 인프라를 지원합니다.

•

클라이언트는 사용자 워크스테이션에 설치되어 있습니다.

•

서버 에이전트는 서버에 상주합니다.

•

게이트웨이는 네트워크 프록싱에 사용할 수 있습니다.

b.

다음 계층은 Okta 권한 액세스 테넌트인 ' 팀' 입니다 . 이 클라우드 서비스는 정책을 통해 리소스에 대한 권한 액세스를 관리합니다.

c.

Okta Workforce Identity Cloud는 Okta Universal Directory 와 Okta 시스템 로그를 사용하여 ID(사용자 및 그룹)를 관리합니다 . 또한 Okta Privileged Access 테넌트 와 통합되어 SSO 및 프로비저닝을 위한 Okta 앱으로 작동합니다.

3.

액세스 요청 관리자는 Okta 권한 액세스 내에서 사용되는 요청/승인 흐름을 추가로 구성할 수 있습니다 .

Okta 액세스 요청 구성 요소(플랫폼 및 포털)는 Okta 권한 있는 액세스 관리 기능을 위해 사용되며 , Okta ID 관리 기능을 통해 더욱 광범위한 관리 사례로 확장할 수 있습니다 . 선택적으로 Okta 워크플로를 사용하여 사용자 지정 프로세스 자동화를 구현할 수 있습니다.